تشكل التهديدات الداخلية واحدة من أكبر التحديات في مجال الأمن السيبراني. بفضل نظام إدارة الوصول المميز (PAM)، يمكن للمؤسسات تقليل مخاطر إساءة استخدام الامتيازات وحماية بياناتها الحساسة بشكل فعال. إن تطبيق حلول PAM لا يحمي فقط العمليات اليومية، بل يعزز أيضًا الامتثال للمعايير العالمية ويقلل من الآثار المالية والتشغيلية للهجمات السيبرانية.

وعندما نناقش التهديدات السيبرانية، غالبًا ما تتبادر إلى الأذهان صورة قراصنة خارجيين يحاولون اختراق الشبكات. ومع ذلك، تشير التقارير إلى أن بعض أكثر الاختراقات ضررًا تأتي من داخل المؤسسات نفسها. سواء بسبب الإهمال أو النوايا الخبيثة، يمكن للتهديدات الداخلية أن تعرض المنظمات لمخاطر كبيرة، ما يستلزم حلولاً مبتكرة مثل نظام إدارة الوصول المميز (Privileged Access Management – PAM) .

ما هي التهديدات الداخلية؟

*تعريف التهديدات الداخلية *

تشير التهديدات الداخلية إلى الأفراد داخل المؤسسة الذين يسيئون استخدام وصولهم المصرح به إلى الأنظمة الحرجة، مما يضر بالمؤسسة.

– تتمثل خطورة التهديدات الداخلية في أن أصحابها يعملون بالفعل داخل محيط تكنولوجيا المعلومات للمؤسسة، ولديهم معرفة بالإجراءات الأمنية الداخلية، مما يجعل اكتشاف أنشطتهم المشبوهة أكثر صعوبة.

أنواع التهديدات الداخلية

1. الجهات الخبيثة:

– موظفون أو متعاقدون يستغلون وصولهم لتحقيق مكاسب مالية، أو لأغراض تخريبية، أو سرقة الملكية الفكرية، أو التجسس.

2. الإهمال الداخلي:

– موظفون يتصرفون بإهمال، مثل مشاركة كلمات المرور أو انتهاك السياسات الأمنية.

3. الجهات المخترقة:

– مستخدمون شرعيون تم استغلالهم من قبل مهاجمين خارجيين.

*التأثيرات المحتملة *

– خسائر مالية كبيرة.

– تضرر السمعة.

– عقوبات صارمة بسبب انتهاك القوانين واللوائح مثل GDPR وNIS2 وHIPAA.

لماذا تشكل التهديدات الداخلية خطورة كبيرة؟

– تختلف الحسابات في مستوى الوصول، وتُعتبر الحسابات المميزة أو ذات الامتيازات العالية الأكثر خطورة.

– مثال على ذلك: في ديسمبر 2024، وقع حادث في وزارة الخزانة الأمريكية، حيث تم منح أعضاء من فريق إدارة الكفاءة الحكومية بقيادة إيلون ماسك وصولاً مميزًا عن طريق الخطأ. أدى ذلك إلى تمكينهم من قراءة وتعديل الأكواد الحساسة لنظام الدفع، مما كان قد يؤدي إلى عواقب وخيمة.

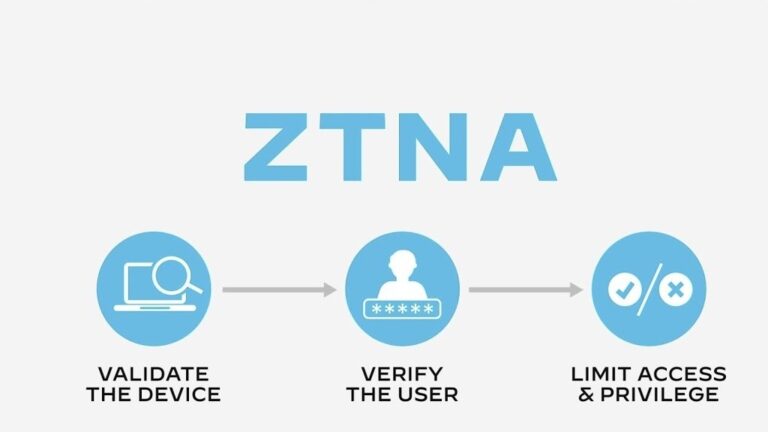

كيف يساعد نظام إدارة الوصول المميز (PAM) في الحد من التهديدات؟

1. تحديد وتقييد الامتيازات *

– يتيح PAM الحد من الوصول فقط للموظفين الذين يحتاجونه لأداء مهامهم، مع مراقبة الاستخدام بدقة.

– يضمن النظام ألا يتم منح صلاحيات مميزة إلا عند الضرورة.

2. مراقبة الأنشطة داخل النظام *

– يوفر PAM سجلاً تفصيليًا للأنشطة التي يتم تنفيذها باستخدام الحسابات المميزة، مما يسهل اكتشاف أي تصرفات مشبوهة.

3. منع إساءة الاستخدام غير المقصود *

– من خلال التحكم الدقيق في الوصول، يمكن للنظام تقليل الأخطاء البشرية التي قد تؤدي إلى اختراقات.

4. تقليل المخاطر المرتبطة بالاختراقات الخارجية *

– حتى إذا تم استغلال حساب مشروع من قِبل مهاجم خارجي، فإن PAM يمنعهم من الوصول الكامل للنظام.

أهمية PAM في الوقت الحالي

وفقًا لتقرير 2024 من IBM Security ، فإن تكلفة الهجمات الناتجة عن التهديدات الداخلية تبلغ في المتوسط 4.99 مليون دولار لكل هجوم . وبالمثل، أشارت Verizon إلى أن 57% من المؤسسات تتعرض لأكثر من 20 حادثة متعلقة بالتهديدات الداخلية سنويًا، مما يجعل اعتماد حلول مثل PAM ضرورة وليست رفاهية.