كشفت شركة “كونكتوايز” عن نيتها تدوير شهادات التوقيع الرقمي المستخدمة في توقيع ملفات تنفيذية لبرامج “سكرين كونكت” و”كونكتوايز أوتوميت” وبرنامج المراقبة والإدارة عن بُعد (RMM)، وذلك بسبب مخاوف أمنية.

وأوضحت الشركة أن هذا الإجراء يأتي “بسبب مخاوف أثارها باحث أمني خارجي حول طريقة تعامل برنامج سكرين كونكت مع بعض بيانات التكوين في الإصدارات السابقة.”

ورغم أن الشركة لم تُفصّل علنًا طبيعة المشكلة، فقد كشفت المزيد من التفاصيل في قسم الأسئلة الشائعة غير المنشور، والمتاح فقط للعملاء (والذي نُشر لاحقًا على “ريديت”).

القدرة على تخزين بيانات التكوين في جزء غير موقّع من المثبِّت

تكمن المشكلة في قدرة برنامج سكرين كونكت على تخزين بيانات التكوين في جزء غير موقّع من المثبِّت، رغم كونه جزءًا منه. تُستخدم هذه المنطقة غير الموقعة لنقل معلومات التكوين — مثل عنوان URL الذي يتصل به العميل — دون إبطال التوقيع. ورغم أن هذه الميزة تُستخدم للتمكين والتخصيص، إلا أنها قد تشكل نمط تصميم غير آمن وفقًا لمعايير الأمن الحديثة، خاصة عند اقترانها بإمكانيات برامج التحكم عن بُعد.

وبالإضافة إلى إصدار شهادات جديدة، تعتزم الشركة طرح تحديث لتحسين إدارة بيانات التكوين في سكرين كونكت.

وأكدت كونكتوايز أن المشكلة لا تتضمن اختراق أنظمتها أو شهاداتها.

التحديثات المطلوبة:

-

العملاء الذين يستخدمون النسخ السحابية من “أوتوميت” و”RMM” سيحصلون على تحديثات تلقائية.

-

مستخدمو النسخ المحلية من “سكرين كونكت” أو “أوتوميت” مطالبون بتثبيت أحدث الإصدارات وتحديث جميع الوحدات قبل الموعد النهائي لتجنب أي تعطيلات.

تعليق الشركة وخلفية الأحداث

“كنا قد خططنا مسبقًا لتعزيز إدارة الشهادات وتحسين حماية المنتجات، ولكننا ننفذ هذه الإجراءات الآن بجدول زمني مُسرّع. ندرك أن هذا قد يسبب بعض التحديات، ونحن ملتزمون بدعمكم خلال هذه المرحلة.”

جاء هذا الإجراء بعد أيام فقط من كشف الشركة عن تعرضها لاختراق من قبل جهة تابعة لدولة ما، استغلّت ثغرة (CVE-2025-3935) لحقن أكواد ضارة عبر هجمات “فيو ستيت”.

الاتجاه العام للهجمات:

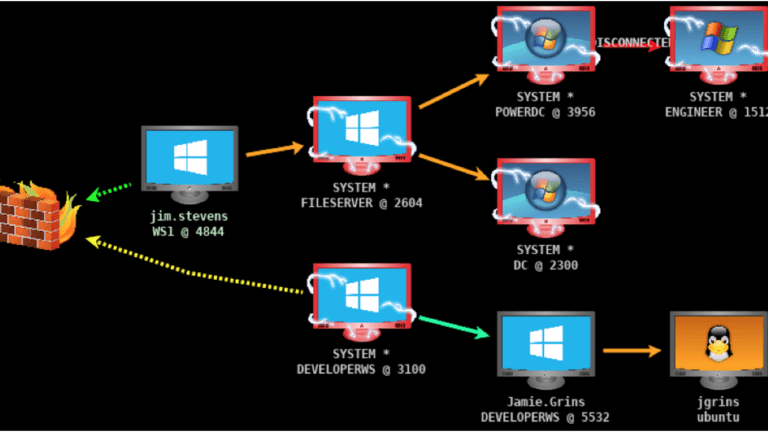

تُستخدم برامج RMM المشروعة (مثل سكرين كونكت) بشكل متزايد من قبل المهاجمين للحصول على وصول بعيد خفي ومستمر، مما يمكنهم من الاندماج مع النشاط العادي وتجنب الكشف. تُعرف هذه الاستراتيجية بـ “العيش على الأرض” (LotL)، حيث يتم توظيف إمكانيات البرنامج الأصلية (مثل التحكم عن بُعد ونقل الملفات) لأغراض ضارة.