حذّرت لجنة الاختيار الخاصة بالصين في مجلس النواب الأميركي من سلسلة حملات تجسس سيبراني “مستمرة” ومرتبطة بجمهورية الصين الشعبية، في خضم المفاوضات التجارية المتوترة بين واشنطن وبكين.

وقالت اللجنة إن هذه الحملات تسعى لاختراق منظمات وأفراد مشاركين في صياغة سياسات التجارة والدبلوماسية الأميركية الصينية، بما يشمل وكالات حكومية أميركية، مؤسسات تجارية، مكاتب محاماة ومراكز أبحاث في واشنطن، إضافة إلى حكومة أجنبية واحدة على الأقل.

انتحال هوية سياسي أميركي

أوضحت اللجنة أن جهات التهديد المشتبه بانتمائها إلى الصين أرسلت رسائل تصيّد انتحلت فيها شخصية النائب الجمهوري جون روبرت مولينار، بهدف خداع المستلمين وإقناعهم بفتح ملفات وروابط خبيثة تمنح المهاجمين وصولًا غير مصرّح به إلى الأنظمة والمعلومات الحساسة.

كان الهدف النهائي للهجمات سرقة بيانات بالغة الأهمية عبر استغلال برمجيات وخدمات سحابية لإخفاء آثار النشاط الخبيث، وهي تكتيكات معروفة عن القراصنة المدعومين من دول لتجنّب الرصد.

مولينار، الذي يرأس لجنة الاختيار الخاصة بالحزب الشيوعي الصيني في الكونغرس، علّق قائلًا: “هذا مثال جديد على العمليات السيبرانية الهجومية للصين الهادفة إلى سرقة الاستراتيجية الأميركية واستخدامها ضد الكونغرس والإدارة والشعب الأميركي. لن نُرهب، وسنواصل عملنا لحماية أميركا”.

برمجيات خبيثة متنكرة في وثائق تشريعية

التحذير جاء بعد أيام من تقرير لصحيفة وول ستريت جورنال كشف في 7 سبتمبر 2025 أن مجموعات تجارية، مكاتب محاماة، ووكالات حكومية أميركية تلقّت بريدًا إلكترونيًا منتحلًا صفة مولينار يطلب آرائهم بشأن عقوبات مقترحة ضد الصين.

وتضمّن البريد ملفًا مرفقًا يحتوي على نسخة مزعومة من مشروع قانون، لكن فتحه فعّل برمجية خبيثة صُممت لسرقة بيانات حساسة وزرع موطئ قدم دائم في شبكات المؤسسات المستهدفة.

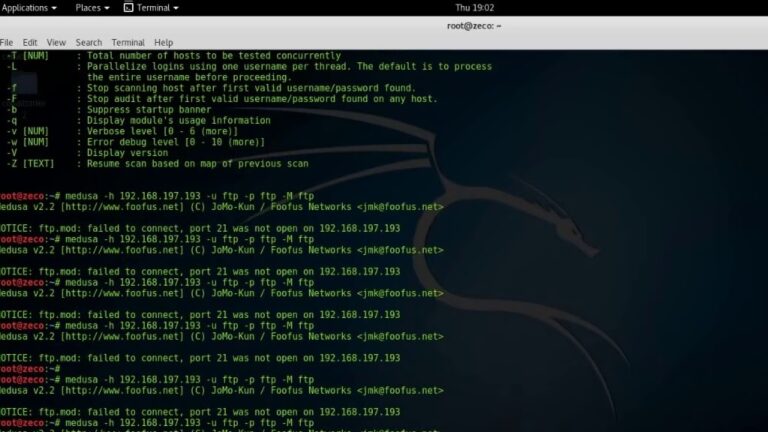

تُعزى هذه العملية إلى مجموعة APT41، وهي من أبرز مجموعات القرصنة المرتبطة بالصين والمعروفة باستهداف قطاعات متعددة وجغرافيات مختلفة في حملات تجسس سيبراني.

من جانبها، نفت السفارة الصينية في واشنطن الاتهامات قائلة: “الصين تعارض بحزم جميع أشكال الهجمات والجرائم السيبرانية، كما ترفض بشكل قاطع تشويه الآخرين من دون أدلة دامغة”.

استغلال أدوات المطوّرين وحملات سابقة

بحسب خبراء أمنيين، استغل المهاجمون انتحال شخصية مولينار — المعروف بانتقاده العلني لبكين — لإضفاء شرعية وإلحاح على الرسائل، ما شجّع المستلمين على الاستجابة بسرعة.

وأشاروا إلى أن قنوات التواصل السياسي لا تقتصر على الأجهزة أو الحسابات الحكومية الرسمية، وهو ما يفهمه الخصوم جيدًا، فيلجأون لانتحال هويات شخصيات موثوقة عبر قنوات غير رسمية لتجاوز أنظمة الحماية التقليدية وتعزيز مصداقية هجماتهم.

كما ذكرت اللجنة أن الحملة الأخيرة تلت حملة تصيّد أخرى في يناير 2025 استهدفت موظفيها برسائل بريد إلكتروني انتحلت صفة ممثل شركة ZPMC الصينية لصناعة الرافعات. استخدم المهاجمون آنذاك إشعارات مشاركة ملفات مزيفة لخداع الضحايا وحملهم على إدخال بيانات اعتمادهم في مايكروسوفت 365، إضافة إلى استغلال أدوات تطوير لإنشاء مسارات خفية وتسرّب البيانات إلى خوادم تحت سيطرتهم.

جدير بالذكر أن اللجنة كانت قد نشرت في سبتمبر 2024 تقريرًا تحقيقياً حذّرت فيه من أن هيمنة ZPMC على سوق رافعات الموانئ قد تمثل “حصان طروادة” يسمح للحزب الشيوعي الصيني باستغلال التكنولوجيا البحرية الأميركية لصالحه.

وختمت اللجنة بالقول: “استنادًا إلى طبيعة الأهداف والتوقيت والأساليب، وانسجامًا مع تقييمات خارجية، نعتقد أن هذه الأنشطة تمثل تجسسًا سيبرانيًا مدعومًا من الدولة الصينية يهدف إلى التأثير في مداولات السياسة الأميركية واستراتيجيات التفاوض، لتحقيق مكاسب في مجالي التجارة والسياسة الخارجية”