كشفت شركة Broadcom عن ثلاث ثغرات أمنية من نوع Zero-Day في منتجات VMware، مما يعرض عشرات الآلاف من المؤسسات لخطر هجمات الهروب من الآلات الافتراضية (VM Escape)، والتي يمكن أن تؤدي إلى اختراقات مدمرة. وفقًا لبيانات المسح من مؤسسة Shadowserver، لا تزال أكثر من 41,000 نسخة من ESXi حول العالم معرضة لثغرة CVE-2025-22224 (بتقييم خطورة 9.3 على مقياس CVSS) اعتبارًا من 6 مارس 2025.

تفاصيل الثغرات الأمنية

الثغرات الثلاث التي تم الكشف عنها تشمل:

- CVE-2025-22224: ثغرة كتابة خارج النطاق في VMware ESXi وWorkstations.

- CVE-2025-22225: ثغرة كتابة عشوائية في VMware ESXi (بتقييم خطورة 8.2).

- CVE-2025-22226: ثغرة تسريب معلومات في VMware ESXi وWorkstation وFusion (بتقييم خطورة 7.1).

حذرت Broadcom من أن هذه الثغرات يمكن أن تُستخدم معًا لتحقيق هروب من الآلة الافتراضية إلى النظام المضيف (Hypervisor Escape)، مما يسمح للمهاجمين بالانتقال من نظام ضيف إلى النظام المضيف والتحكم في البنية التحتية الكاملة.

كيف تعمل هجمات VM Escape؟

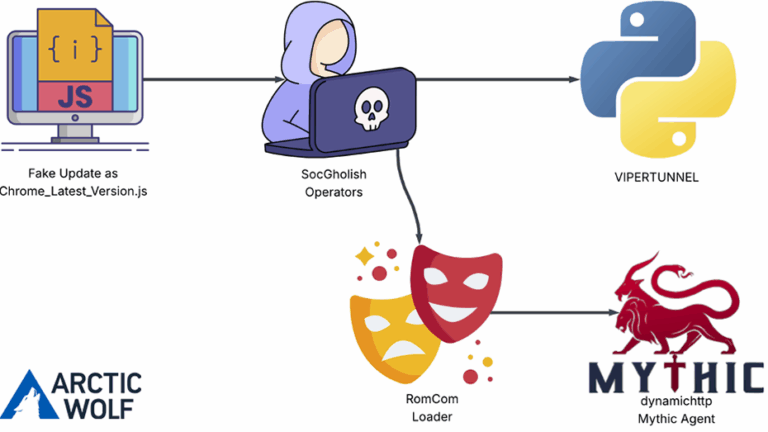

لتنفيذ هجوم ناجح، يجب على المهاجمين:

- الحصول على صلاحيات مدير (Administrator أو Root) داخل الآلة الافتراضية.

- استخدام الثغرات المذكورة معًا للهروب من البيئة الافتراضية إلى النظام المضيف.

هذا النوع من الهجمات خطير بشكل خاص في بيئات السحابة متعددة المستأجرين (Multitenant Cloud)، حيث يمكن للمهاجم اختراق بيئات عملاء متعددين على نفس البنية التحتية.

التحديات الأمنية

وفقًا لـ Kevin Beaumont، الباحث الأمني، فإن هذه الثغرات تشكل تهديدًا كبيرًا للشركات التي تستضيف آلات افتراضية مُدارة. يقول:

“اختراق آلة افتراضية واحدة يمكن أن يؤدي إلى اختراق كل الآلات الافتراضية التابعة لنفس المزود.”

كما أشار Satnam Narang، الباحث الأمني في Tenable، إلى أن أدوات الكشف عن التهديدات مثل EDR غالبًا ما تفتقر إلى الرؤية الكاملة داخل البيئات الافتراضية مثل ESXi، مما يجعل اكتشاف الاستغلال أكثر صعوبة.

نصائح للحماية

يوصي الخبراء بالتالي:

- تطبيق التحديثات الأمنية فورًا لإصلاح الثغرات.

- مراقبة الأنظمة الافتراضية عن كثب لاكتشاف أي أنشطة مشبوهة.

- تقييد الصلاحيات داخل الآلات الافتراضية لتقليل فرص استغلال الثغرات.

يقول Narang:

“على الرغم من أن هذه الثغرات تتطلب شروطًا مسبقة، إلا أن المهاجمين لن يتوقفوا عندها. هذه الأنواع من الثغرات ذات قيمة عالية، خاصة لمجموعات البرامج الضارة والفدية.”

خطر حقيقي وليس نظريًا

ليست هذه المرة الأولى التي يتم فيها استهداف ESXi، حيث استغلتها مجموعات القرصنة في الماضي لتنفيذ هجمات الفدية. على سبيل المثال، في صيف 2024، استغل القراصنة ثغرة CVE-2024-37085 لتشفير بيانات المؤسسات عبر بيئاتها الافتراضية.