أصبحت منطقة الشرق الأوسط وشمال إفريقيا هدفًا لحملة إلكترونية جديدة توزع نسخة معدلة من برمجية خبيثة معروفة باسم AsyncRAT منذ سبتمبر 2024. وتستغل هذه الحملة منصات التواصل الاجتماعي مثل فيسبوك وتليجرام لنشر البرمجيات الخبيثة، وفقًا لتحليل أجراه باحثو الأمن السيبراني في شركة Positive Technologies.

وأشار الباحثون كليمينتي جالكين وستانيسلاف بيجوف إلى أن “الحملة مرتبطة بالمناخ الجيوسياسي الحالي في المنطقة”، حيث يستخدم المهاجمون حسابات مشاركة ملفات شرعية أو قنوات تليجرام تم إنشاؤها خصيصًا لهذا الغرض. ومنذ خريف 2024، تم تقدير عدد الضحايا بحوالي 900 ضحية، معظمهم من ليبيا، السعودية، مصر، تركيا، الإمارات العربية المتحدة، قطر، وتونس.

تم اكتشاف هذه الأنشطة، التي تُنسب إلى جهة تهديد أُطلق عليها اسم Desert Dexter، في فبراير 2025. وتعتمد الحملة بشكل رئيسي على إنشاء حسابات وقنوات إخبارية مؤقتة على فيسبوك، يتم من خلالها نشر إعلانات تحتوي على روابط تؤدي إلى خدمات مشاركة ملفات أو قنوات تليجرام.

كيف تعمل الحملة؟

تقوم الروابط بتوجيه المستخدمين إلى نسخة معدلة من برمجية AsyncRAT، والتي تم تعديلها لتشمل:

- Keylogger يعمل دون اتصال بالإنترنت.

- البحث عن 16 امتدادًا وتطبيقًا مختلفًا لمحافظ العملات الرقمية.

- التواصل مع بوت تليجرام.

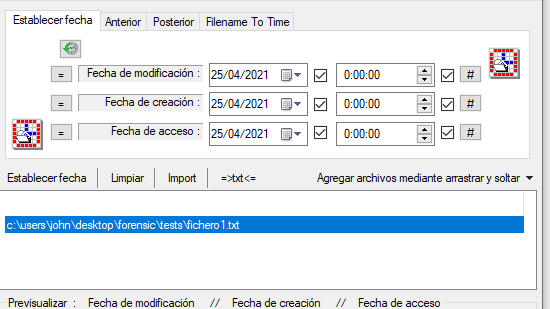

تبدأ سلسلة الهجوم بأرشيف RAR يحتوي إما على ملف Batch Script أو JavaScript، والذي يتم برمجته لتشغيل سكربت PowerShell المسؤول عن تنفيذ المرحلة الثانية من الهجوم. يتضمن ذلك إنهاء عمليات مرتبطة بخدمات .NET قد تمنع البرمجية الخبيثة من البدء، وحذف ملفات ذات امتدادات BAT وPS1 وVBS من مجلدات النظام، وإنشاء ملفات جديدة لضمان استمرارية البرمجية على الجهاز.

بعد ذلك، يجمع السكربت معلومات النظام ويرسلها إلى بوت تليجرام، ويأخذ لقطة شاشة، ويطلق حمولة AsyncRAT عن طريق حقنها في ملف aspnet_compiler.exe.

من يقف وراء الحملة؟

لم يتم الكشف عن هوية الجهة المسؤولة عن الحملة، إلا أن التعليقات المكتوبة باللغة العربية في ملف JavaScript تشير إلى أصل محتمل في المنطقة. كما كشف تحليل الرسائل المرسلة إلى بوت تليجرام عن لقطات شاشة لسطح مكتب المهاجم تحت اسم “DEXTERMSI”، بالإضافة إلى أداة تسمى Luminosity Link RAT. كما تم العثور على رابط لقناة تليجرام باسم “dexterlyly”، مما يشير إلى أن المهاجم قد يكون من ليبيا.

الضحايا المستهدفون

أوضح الباحثون أن معظم الضحايا هم مستخدمون عاديون، بما في ذلك موظفون في قطاعات مثل:

- إنتاج النفط

- البناء

- تكنولوجيا المعلومات

- الزراعة

تعليق الخبراء

قال الباحثون: “الأدوات التي يستخدمها Desert Dexter ليست معقدة بشكل خاص، ولكن الجمع بين إعلانات فيسبوك والخدمات الشرعية والإشارات إلى الوضع الجيوسياسي أدى إلى إصابة العديد من الأجهزة”.

حملات أخرى مرتبطة

جاء هذا التطور بالتزامن مع كشف شركة QiAnXin عن تفاصيل حملة تصيد احتيالي تُعرف باسم Operation Sea Elephant، والتي تستهدف مؤسسات البحوث العلمية في الصين بهدف نشر برمجية خلفية تجمع معلومات حساسة متعلقة بعلوم وتكنولوجيا المحيطات.