كشف باحثون في مجال الأمن السيبراني تفاصيل حملة جديدة أطلق عليها اسم CRESCENTHARVEST، يُعتقد أنها تستهدف مؤيدي الاحتجاجات الإيرانية الأخيرة بهدف سرقة المعلومات وتنفيذ عمليات تجسس طويلة الأمد. الحملة رُصدت منذ التاسع من يناير 2026، حيث اعتمد المهاجمون على ملفات اختصار (LNK) مموهة في شكل صور أو مقاطع فيديو مرتبطة بالاحتجاجات، ما يمنحها مصداقية أكبر لدى المستخدمين الناطقين بالفارسية الباحثين عن أخبار المظاهرات.

تأتي هذه الحملة في سياق تصاعد الهجمات السيبرانية المرتبطة بالجماعات الإيرانية، إذ سبق لشركة الأمن الفرنسية HarfangLab أن كشفت عن حملة مشابهة باسم RedKitten استهدفت منظمات حقوقية وأفراداً يوثقون انتهاكات حقوق الإنسان في إيران، مستخدمة برمجية خلفية مخصصة تدعى SloppyMIO.

أساليب الاختراق والتضليل

يعتمد المهاجمون على تقنيات الهندسة الاجتماعية المتقدمة، حيث يتم إرسال ملفات مضغوطة (RAR) تحتوي على صور وفيديوهات حقيقية مرتبطة بالاحتجاجات، إلى جانب ملفات اختصار مزدوجة الامتداد مثل (*.jpg.lnk أو *.mp4.lnk). عند فتح هذه الملفات، يتم تشغيل كود PowerShell يستدعي أرشيفاً آخر مضغوطاً، بينما يُعرض للمستخدم صورة أو فيديو بريء لإيهامه بأن الملف آمن.

داخل الأرشيف الثاني، يوجد برنامج شرعي موقع من جوجل (software_reporter_tool.exe) إلى جانب مكتبات DLL خبيثة يتم تحميلها بشكل جانبي لتحقيق أهداف المهاجمين. من أبرز هذه المكتبات:

- urtcbased140d_d.dll: أداة لاستخراج مفاتيح التشفير الخاصة بمتصفح كروم.

- version.dll: أداة وصول عن بُعد (RAT) قادرة على جمع بيانات النظام، كلمات المرور، حسابات تيليغرام، وتسجيل ضغطات لوحة المفاتيح.

أهداف التجسس والقدرات التقنية

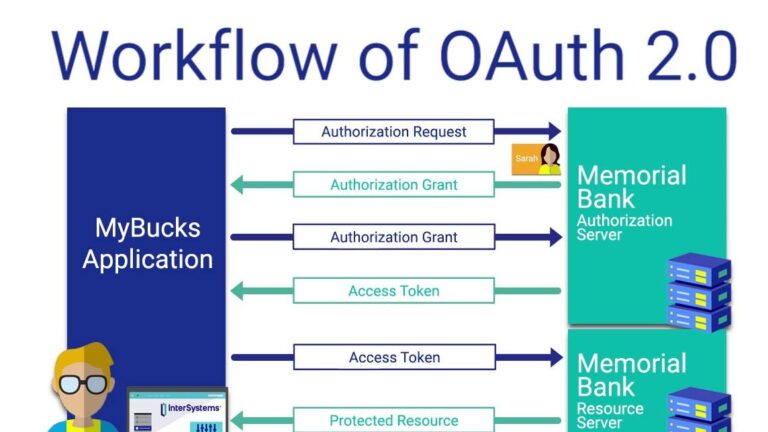

تستخدم الحملة واجهات Win HTTP APIs للتواصل مع خادم التحكم والسيطرة (servicelog-information[.]com) بما يسمح لها بالاندماج في حركة المرور الطبيعية. ومن بين الأوامر التي تدعمها الأداة:

- سرقة سجل التصفح وكلمات المرور وملفات تعريف الارتباط.

- جمع بيانات النظام والمستخدمين المحليين.

- تشغيل أدوات تسجيل ضغطات المفاتيح.

- الاستيلاء على جلسات تيليغرام.

- رفع الملفات وتنفيذ أوامر عبر سطر الأوامر.

هذه القدرات تجعل من CRESCENTHARVEST امتداداً لسلسلة طويلة من عمليات التجسس السيبراني التي تستهدف الصحفيين والباحثين والناشطين حول العالم، مع اعتماد أساليب متكررة مثل تحميل DLL عبر برامج موقعة، واستغلال الأحداث الجارية لتعزيز مصداقية الهجمات.

السياق السياسي والرقمي في إيران

تزامن الكشف عن هذه الحملة مع تقارير صحفية أشارت إلى أن السلطات الإيرانية تتعقب مواقع المحتجين عبر هواتفهم، وترسل لهم رسائل تحذيرية بأنهم تحت “المراقبة الاستخباراتية”. كما أفادت منظمات حقوق رقمية بأن بعض الناشطين الذين نشروا محتوى عن الاحتجاجات على وسائل التواصل الاجتماعي تعرضوا لتعليق شرائح الاتصال الخاصة بهم.

هذا النهج يعكس نموذجاً إيرانياً مميزاً للرقابة الرقمية يعتمد على الشبكة الوطنية للمعلومات (NIN)، وهي بنية تحتية رقمية تتطور باستمرار لتلبية المتطلبات التقنية والسياسية، وتدمج بين قواعد بيانات حكومية وكاميرات مراقبة وأدوات تجسس سيبرانية مثل CRESCENTHARVEST و2Ac2 RAT، بهدف التحكم في حركة المواطنين على الإنترنت ومراقبة أنشطتهم بشكل مستمر.