مجموعة تهديد إلكتروني صينية جديدة، تم اكتشافها من قبل باحثون في ESET Research، حيث تستهدف هذه المجموعة شركة كورية جنوبية مطورة لخدمة VPN عبر هجوم على سلسلة التوريد.

الهدف من هذا الهجوم هو زرع باب خلفي مخصص لجمع البيانات لأغراض التجسس الإلكتروني.

أطلق الباحثون على المجموعة اسم PlushDaemon، وهي معروفة باستغلال تحديثات التطبيقات الصينية المشروعة عن طريق إعادة توجيه حركة المرور إلى خوادم يتحكم بها المهاجمون، وفقًا لما ذكره الباحث فاكوندو مونيوز في منشور على مدونة ESET.

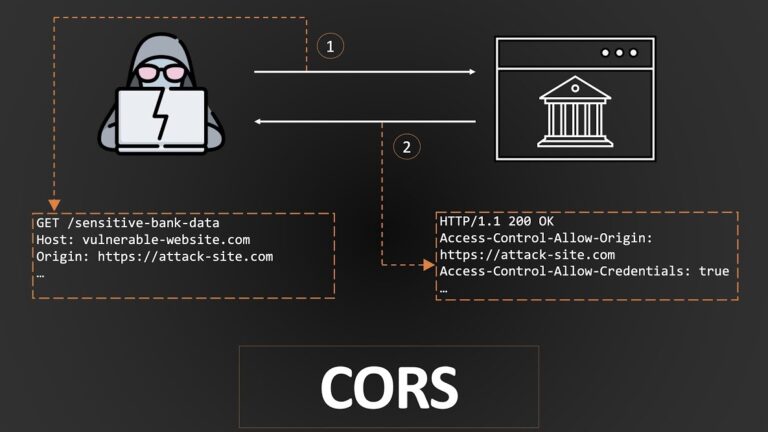

وتستغل المجموعة الثغرات الأمنية في خوادم الويب الشرعية للوصول إلى الأنظمة المستهدفة.

هجوم غير معتاد على VPN كوري جنوبي

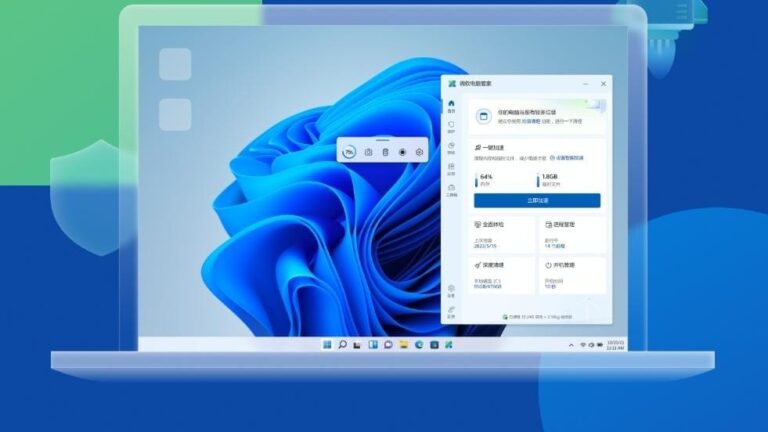

تم اكتشاف أن PlushDaemon قامت بزرع كود خبيث في برنامج تثبيت NSIS الخاص بإصدار Windows من برنامج VPN التابع لشركة كورية جنوبية تُدعى IPany. ويعد هذا الأسلوب انحرافًا عن نهجها المعتاد، حيث لم تكتف بإعادة توجيه التحديثات، بل استهدفت مباشرةً تطبيقًا موثوقًا عبر التلاعب بملف التثبيت.

تم إخطار شركة IPany بالأمر، وقامت الشركة بإزالة المثبت الضار من موقعها الإلكتروني فور تلقي التنبيه.

نشاط مستمر منذ 2019

تنشط PlushDaemon منذ 2019، مستهدفة أفرادًا ومنظمات في الصين وتايوان وهونغ كونغ وكوريا الجنوبية والولايات المتحدة ونيوزيلندا. وتستخدم المجموعة أنواعًا متعددة من البرمجيات الخبيثة الحصرية، أبرزها الباب الخلفي المعياري SlowStepper لنظام Windows، والذي يمكنه جمع أنواع مختلفة من البيانات من الأجهزة المصابة.