كشفت شركة Check Point عن ثغرة أمنية خطيرة في برنامج مؤتمرات الفيديو TrueConf، استُغلت بالفعل في هجمات سيبرانية استهدفت شبكات حكومية في جنوب شرق آسيا ضمن حملة أطلق عليها اسم TrueChaos. الثغرة، المسجلة تحت الرمز CVE-2026-3502 بدرجة خطورة عالية (7.8)، تتعلق بغياب آلية تحقق من سلامة التحديثات، ما يسمح للمهاجمين بحقن تحديثات مزورة وتنفيذ تعليمات برمجية عشوائية على الأجهزة المستهدفة.

آلية الاستغلال عبر التحديثات المزورة

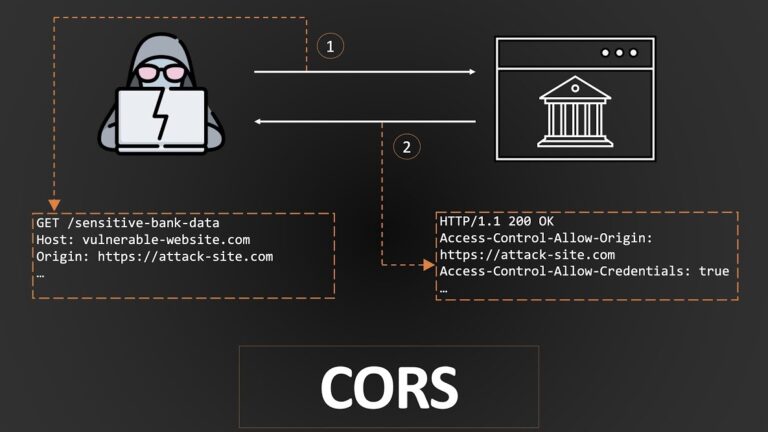

المشكلة تكمن في آلية التحديث الخاصة بـ TrueConf، حيث يمكن للمهاجم الذي يسيطر على الخادم المحلي للتطبيق استبدال حزمة التحديث بأخرى خبيثة. وبما أن العميل يثق تلقائيًا بالخادم، فإنه يقوم بتنزيل التحديث المزيف وتشغيله دون التحقق من سلامته، مما يحول عملية التحديث الطبيعية إلى قناة لنشر البرمجيات الخبيثة عبر جميع الأجهزة المتصلة.

حملة TrueChaos ونشر Havoc C2

الهجمات التي بدأت مطلع عام 2026 استغلت هذه الثغرة لنشر إطار عمل Havoc C2 مفتوح المصدر على الأجهزة الضعيفة. وقد تم رصد استخدام تقنيات مثل DLL Side-Loading لتشغيل برمجيات خلفية، حيث يقوم ملف DLL المزروع (“7z-x64.dll”) بتنفيذ أنشطة استكشافية، إنشاء آليات بقاء، وجلب حمولة إضافية (“iscsiexe.dll”) من خادم FTP. الهدف النهائي هو نشر غرسة Havoc التي تمنح المهاجم سيطرة كاملة على النظام.

ارتباطات مع جهات تهديد صينية

تشير الأدلة إلى أن الحملة مرتبطة بجهة تهديد ذات صلة بالصين، استنادًا إلى استخدام تقنيات مألوفة مثل DLL Side-Loading، البنية التحتية عبر Alibaba Cloud وTencent، واستهداف نفس الضحايا ببرمجية ShadowPad، وهي باب خلفي متقدم يُستخدم على نطاق واسع من قبل مجموعات قرصنة مرتبطة بالصين. كما أن استخدام Havoc سبق أن ارتبط بمجموعة أخرى تُعرف باسم Amaranth-Dragon في هجمات ضد وكالات حكومية في المنطقة خلال عام 2025.

خطورة الثغرة وأثرها

ما يجعل هذه الثغرة خطيرة هو أنها لا تتطلب من المهاجم اختراق كل جهاز على حدة، بل يكفي السيطرة على الخادم المركزي لـ TrueConf لتوزيع التحديثات المزورة على جميع العملاء المرتبطين به. هذا يعني أن الهجوم يمكن أن ينتشر بسرعة عبر شبكات حكومية كاملة، مما يضاعف من حجم الأثر ويزيد من صعوبة احتوائه.

الإصلاح والتوصيات

تم إصلاح الثغرة في إصدار TrueConf Windows Client 8.5.3 الصادر في مارس 2026. ويوصي الخبراء المؤسسات بتحديث أنظمتها فورًا، ومراجعة آليات التحديث الداخلية، والتأكد من وجود تحقق صارم من سلامة الحزم الموزعة. كما يجب تعزيز المراقبة الأمنية على الخوادم المحلية لمنع استخدامها كنقطة توزيع للبرمجيات الخبيثة.