كشفت تقارير أمنية حديثة عن ثغرة خطيرة في قاعدة بيانات MongoDB تحمل الرمز CVE-2025-14847، والمعروفة باسم “MongoBleed”. هذه الثغرة، التي حصلت على تقييم خطورة مرتفع (CVSS 8.7)، تسمح للمهاجمين غير المصرح لهم بتسريب بيانات حساسة مباشرة من ذاكرة الخادم، بما يشمل كلمات المرور ومفاتيح الـAPI ومعلومات المستخدمين. المشكلة تنبع من آلية ضغط البيانات باستخدام مكتبة zlib، حيث يؤدي خلل في فك الضغط إلى كشف أجزاء من الذاكرة غير المهيأة. وبما أن الضغط باستخدام zlib مفعّل افتراضياً في معظم إصدارات MongoDB، فإن نطاق الاستهداف واسع ويشمل آلاف الخوادم المكشوفة على الإنترنت.

خلفيات تقنية حول آلية الاستغلال

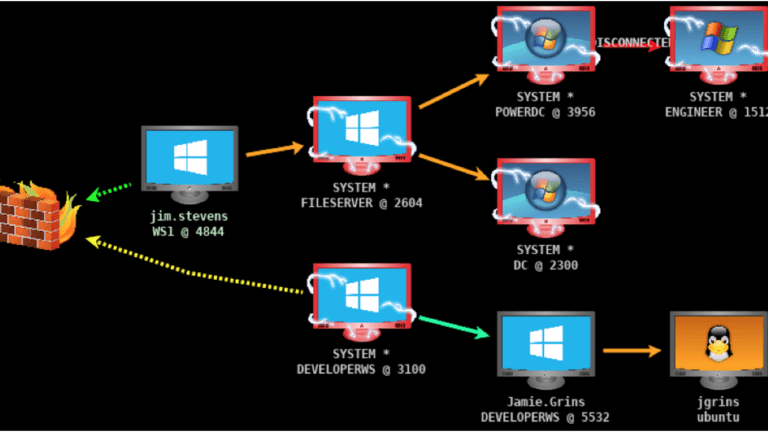

وفقاً لشركة OX Security، يقوم المهاجم بإرسال حزم بيانات مشوهة عبر الشبكة، مما يسمح له باستخراج أجزاء من البيانات الخاصة. ورغم أن جمع قاعدة بيانات كاملة يتطلب آلاف الطلبات، إلا أن استمرار الهجوم يمنح المهاجم فرصة للحصول على معلومات متزايدة بمرور الوقت. شركة Wiz للأمن السحابي أوضحت أن الخلل يكمن في منطق فك الضغط، حيث يتم إرجاع حجم الذاكرة المخصصة بدلاً من طول البيانات المفككة فعلياً، وهو ما يتيح للحزم غير المكتملة أو المشوهة كشف محتوى الذاكرة المجاورة. الأخطر أن هذه الثغرة يمكن استغلالها قبل عملية التوثيق ودون أي تفاعل من المستخدم، مما يجعل الخوادم المكشوفة على الإنترنت في وضع هش للغاية.

حجم الاستهداف العالمي وتوزيع الخوادم

بيانات شركة Censys المتخصصة في إدارة أسطح الهجوم أظهرت أن هناك أكثر من 87 ألف خادم معرض للخطر، معظمها في الولايات المتحدة والصين وألمانيا والهند وفرنسا. كما أشارت شركة Wiz إلى أن 42% من بيئات الحوسبة السحابية تحتوي على نسخة واحدة على الأقل من MongoDB معرضة لهذه الثغرة، سواء كانت مكشوفة على الإنترنت أو ضمن موارد داخلية. هذا الانتشار الواسع يعكس خطورة الثغرة، إذ أن أي خادم غير محدث قد يصبح هدفاً مباشراً لهجمات تسريب البيانات، وهو ما يهدد المؤسسات الكبرى والصغرى على حد سواء.

التوصيات والإجراءات الوقائية

حتى الآن، لم تُكشف تفاصيل دقيقة عن طبيعة الهجمات الجارية، لكن الخبراء ينصحون بتحديث MongoDB إلى الإصدارات الآمنة: 8.2.3، 8.0.17، 7.0.28، 6.0.27، 5.0.32، و4.4.30. كما تم تطبيق ترقيعات على خدمة MongoDB Atlas السحابية. من بين الحلول المؤقتة، يُوصى بتعطيل ضغط zlib عبر خيارات التشغيل الخاصة بالخادم، بالإضافة إلى تقليل تعرض الخوادم للشبكة ومراقبة سجلات MongoDB لرصد أي اتصالات مشبوهة قبل التوثيق. اللافت أن الثغرة لا تقتصر على MongoDB فقط، بل تمتد لتؤثر على حزمة rsync في نظام Ubuntu، نظراً لاعتمادها على مكتبة zlib ذاتها.