أعلنت شركة الأمن السيبراني Arctic Wolf عن رصد أنشطة خبيثة تستغل ثغرة بالغة الخطورة في أنظمة Quest KACE Systems Management Appliance (SMA)، تحمل الرمز CVE-2025-32975. هذه الثغرة مصنفة بأعلى درجة خطورة وفق مقياس CVSS (10.0)، وتسمح للمهاجمين بتجاوز المصادقة وانتحال هوية مستخدمين شرعيين دون الحاجة إلى بيانات اعتماد صحيحة. الاستغلال الناجح يمكّن المهاجمين من الاستيلاء الكامل على حسابات إدارية وتنفيذ أوامر عن بُعد.

أنماط الهجوم المكتشفة

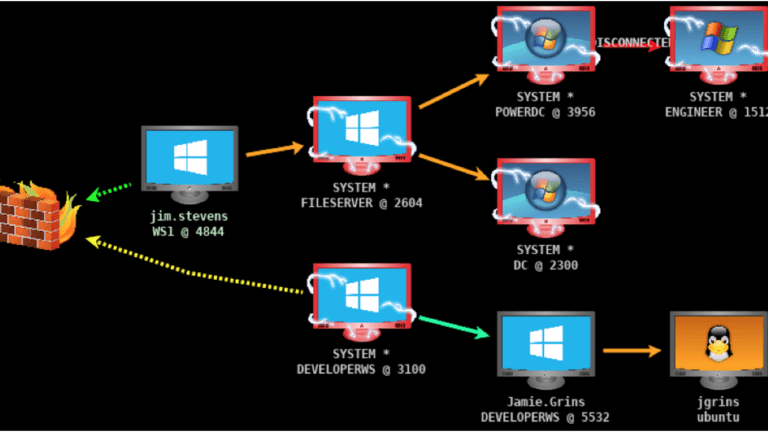

بدأت الأنشطة الخبيثة في الأسبوع الثاني من مارس 2026، حيث استغل المهاجمون الأنظمة غير المحدثة والمعرضة للإنترنت. وفقاً للتحليلات، استخدم المهاجمون أوامر curl لجلب حمولة مشفرة بـ Base64 من خادم خارجي (216.126.225[.]156)، ثم نفذوا سلسلة من الإجراءات لتعزيز السيطرة، منها:

- إنشاء حسابات إدارية إضافية عبر عملية runkbot.exe المرتبطة بوكيل SMA.

- تعديل سجل النظام (Windows Registry) باستخدام سكربت PowerShell لضمان الاستمرارية.

- جمع بيانات الاعتماد باستخدام أداة Mimikatz.

- تنفيذ عمليات استكشاف عبر أوامر مثل net time وnet group لتحديد المستخدمين والمديرين النشطين.

- الحصول على وصول عبر بروتوكول RDP إلى بنى تحتية احتياطية مثل Veeam وVeritas، إضافة إلى وحدات التحكم بالمجال (Domain Controllers).

الإصدارات المحدثة والتوصيات الأمنية

الثغرة تم إصلاحها مسبقاً من قبل شركة Quest في مايو 2025، لكن الأنظمة غير المحدثة ما زالت عرضة للاستغلال. الإصدارات الآمنة تشمل:

- 13.0.385

- 13.1.81

- 13.2.183

- 14.0.341 (Patch 5)

- 14.1.101 (Patch 4)

ينصح الخبراء المؤسسات بتطبيق التحديثات فوراً، وتجنب تعريض أنظمة SMA مباشرة للإنترنت، إضافة إلى مراقبة الحسابات الإدارية والأجهزة المرتبطة لرصد أي نشاط غير مألوف.

التداعيات الأمنية

إن قدرة المهاجمين على تجاوز المصادقة وإنشاء حسابات إدارية جديدة تعني أن أي مؤسسة تستخدم أنظمة SMA غير محدثة تواجه خطر فقدان السيطرة الكاملة على بنيتها التحتية. هذا النوع من الهجمات يفتح الباب أمام سرقة بيانات حساسة، تعطيل الخدمات، أو حتى استخدام الأنظمة المخترقة كنقطة انطلاق لهجمات أوسع على الشبكات المؤسسية.