كشفت تقارير أمنية عن ثغرة حرجة في منصة الذكاء الاصطناعي مفتوحة المصدر Langflow، تم استغلالها فعلياً خلال أقل من 20 ساعة من إعلانها للعامة، ما يبرز السرعة المتزايدة في تسليح الثغرات الأمنية من قبل المهاجمين. الثغرة، التي تحمل الرمز CVE-2026-33017 وتقييم خطورة 9.3 وفق مقياس CVSS، ناتجة عن غياب آليات التحقق من الهوية إلى جانب حقن الشيفرة، مما يسمح بتنفيذ أوامر عن بُعد (RCE) بشكل غير مصرح به.

تفاصيل الثغرة وآلية الاستغلال

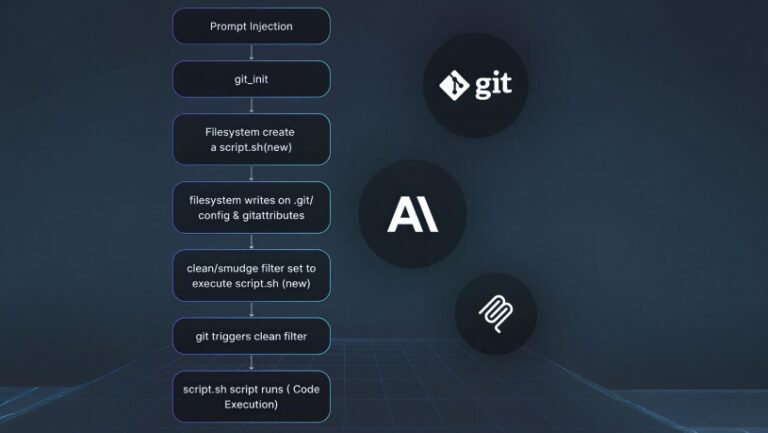

وفقاً لتحذير Langflow، فإن نقطة الضعف تكمن في واجهة POST /api/v1/build_public_tmp/{flow_id}/flow، التي تسمح ببناء تدفقات عامة دون الحاجة إلى مصادقة. عند تمرير معامل data، يتم استخدام بيانات تدفق يحددها المهاجم تحتوي على شيفرة بايثون ضمن تعريفات العقد، ليتم تمريرها مباشرة إلى دالة exec() دون أي عزل أو حماية، ما يؤدي إلى تنفيذ أوامر غير مصرح بها.

الثغرة تؤثر على جميع الإصدارات حتى 1.8.1، بينما تمت معالجتها في الإصدار التطويري 1.9.0.dev8.

سرعة الاستغلال وتداعياته

الباحث الأمني أفيرال سريفاستافا، مكتشف الثغرة، أوضح أن استغلالها “سهل للغاية” ويمكن تنفيذه عبر أمر curl واحد يحتوي على حمولة JSON خبيثة. شركة Sysdig رصدت أولى محاولات الاستغلال في 17 مارس 2026، أي بعد 20 ساعة فقط من نشر التحذير، حيث قام المهاجمون ببناء أدوات استغلال مباشرة من الوصف الفني دون وجود كود إثبات مفهوم (PoC) علني.

الهجمات تضمنت استخراج بيانات حساسة مثل المفاتيح وكلمات المرور، والوصول إلى قواعد بيانات مرتبطة، بل وتنفيذ عمليات سرقة بيانات عبر ملفات .env وملفات النظام مثل /etc/passwd، إضافة إلى نشر حمولة خبيثة من خادم خارجي.

اتجاه عالمي مقلق

هذا السيناريو يعكس اتجاهاً متسارعاً في مشهد الأمن السيبراني، حيث انخفض متوسط الزمن بين الإعلان عن الثغرة واستغلالها من 771 يوماً في 2018 إلى ساعات قليلة في 2024. تقرير Rapid7 لعام 2026 أشار إلى أن متوسط الزمن لإدراج الثغرات في قائمة الثغرات المستغلة المعروفة (KEV) التابعة لـ CISA انخفض من 8.5 أيام إلى 5 أيام فقط خلال العام الماضي، بينما يستغرق نشر الترقيعات نحو 20 يوماً، ما يترك المؤسسات مكشوفة لفترة طويلة.

توصيات الحماية

ينصح الخبراء المؤسسات التي تستخدم Langflow باتخاذ إجراءات عاجلة تشمل:

- التحديث إلى الإصدار الأخير المرقع.

- مراجعة المتغيرات البيئية والبيانات السرية في أي نسخة مكشوفة للعامة.

- تدوير المفاتيح وكلمات مرور قواعد البيانات كإجراء وقائي.

- مراقبة الاتصالات الصادرة بحثاً عن خدمات مشبوهة.

- تقييد الوصول إلى مثيلات Langflow عبر جدران نارية أو بروكسي عكسي مع مصادقة.

الهجمات على الثغرتين CVE-2025-3248 وCVE-2026-33017 تؤكد أن بيئات الذكاء الاصطناعي أصبحت هدفاً رئيسياً للمهاجمين، نظراً لارتباطها ببيانات حساسة وسلاسل توريد برمجية، وضعف الضوابط الأمنية في بعض الأدوات مفتوحة المصدر.