كشف باحثون في الأمن السيبراني عن تسع ثغرات خطيرة في منصة Google Looker Studio، أطلق عليها اسم LeakyLooker، كان من الممكن أن تسمح للمهاجمين بتنفيذ استعلامات SQL عشوائية على قواعد بيانات الضحايا وسرقة بيانات حساسة داخل بيئات Google Cloud.

تم الإبلاغ عن هذه الثغرات بشكل مسؤول في يونيو 2025، وأكدت شركة Google أنها قامت بإصلاحها، مع عدم وجود أدلة على استغلالها في الهجمات الواقعية.

طبيعة الثغرات المكتشفة

تضمنت الثغرات المكتشفة عدة مسارات استغلال، أبرزها:

- حقن SQL بدون نقر (Zero-Click) عبر موصلات قواعد البيانات أو بيانات الاعتماد المخزنة.

- تسرب مصادر البيانات عبر الروابط أو الصور المدمجة.

- استغلال وظائف BigQuery الأصلية لتنفيذ استعلامات غير مصرح بها.

- ثغرات منطقية في خاصية نسخ التقارير، ما يسمح للمهاجمين بالاحتفاظ ببيانات اعتماد المالك الأصلي.

- هجمات عبر واجهة Linking API على BigQuery وSpanner.

هذه الثغرات كسرت افتراضات أساسية في تصميم المنصة، حيث كان من الممكن أن تمنح المهاجمين القدرة على إدخال أو حذف بيانات عبر خدمات Google المختلفة.

التأثير المحتمل على المؤسسات

أوضح الباحث Liv Matan أن هذه الثغرات كان يمكن أن تؤثر على أي مؤسسة تستخدم موصلات البيانات في Looker Studio، بما في ذلك Google Sheets وBigQuery وSpanner وPostgreSQL وMySQL وCloud Storage.

في حال استغلالها، كان بإمكان المهاجمين الوصول إلى مجموعات بيانات كاملة عبر مستأجرين مختلفين في بيئة GCP، وهو ما يمثل تهديداً واسع النطاق.

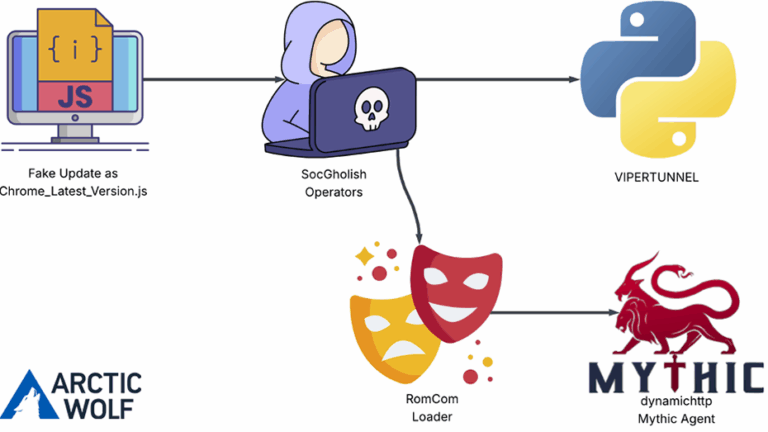

سيناريوهات الاستغلال

من بين السيناريوهات التي عرضها التقرير:

- مهاجم يحصل على تقرير عام أو خاص مرتبط بقاعدة بيانات مثل BigQuery، ثم يستغل ثغرة منطقية لنسخ التقرير مع الاحتفاظ ببيانات اعتماد المالك، ما يتيح له تعديل أو حذف الجداول.

- مشاركة تقرير مُعد خصيصاً يمكن أن يجبر متصفح الضحية على تنفيذ كود خبيث يتصل بمشروع يسيطر عليه المهاجم، مما يسمح بإعادة بناء قواعد بيانات كاملة من السجلات.

دلالات أمنية أوسع

أكد الباحثون أن هذه الثغرات تقوض الوعد الأساسي بأن “المشاهد لا يمكنه التحكم في البيانات التي يراها”. كما أنها تكشف عن فئة جديدة من الهجمات عبر المستأجرين، حيث يمكن لمهاجم واحد استغلال إعدادات أو ثغرات في بيئة مشتركة للوصول إلى بيانات مؤسسات أخرى.

هذا النوع من الثغرات يسلط الضوء على أهمية مراجعة إعدادات المشاركة والموصلات في منصات التحليلات السحابية، وضمان أن صلاحيات المستخدمين لا تتجاوز ما هو ضروري.