تم اكتشاف ثغرات أمنية جديدة في مجموعة أدوات OpenSSH الآمنة للشبكات، والتي يمكن أن تؤدي، في حالة استغلالها بنجاح، إلى هجوم نشط من نوع “الرجل في الوسط” (MitM) وهجوم حجب الخدمة (DoS) تحت ظروف معينة.

تم الكشف عن هذه الثغرات من قبل وحدة أبحاث التهديدات في Qualys (TRU)، وهي كالتالي:

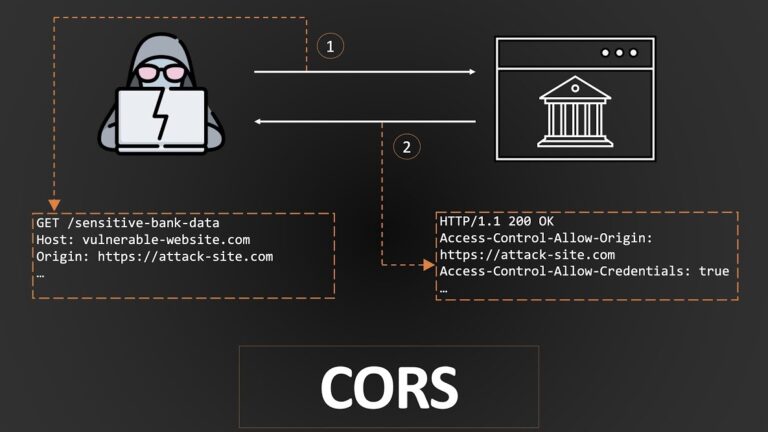

CVE-2025-26465: تحتوي نسخة عميل OpenSSH على خطأ منطقي في الإصدارات من 6.8p1 إلى 9.9p1 (شاملًا، مما يجعلها عرضة لهجوم نشط من نوع “الرجل في الوسط” إذا تم تمكين خيار VerifyHostKeyDNS. هذا يسمح لمتسلل خبيث بانتحال هوية خادم شرعي عندما يحاول العميل الاتصال به. (تم تقديم هذه الثغرة في ديسمبر 2014.

CVE-2025-26466: كل من عميل وخادم OpenSSH معرضان لهجوم حجب الخدمة (DoS) قبل المصادقة في الإصدارات من 9.5p1 إلى 9.9p1 (شاملًا)، مما يتسبب في استهلاك الذاكرة ووحدة المعالجة المركزية (CPU). (تم تقديم هذه الثغرة في أغسطس 2023.

وصف مدير المنتج في Qualys TRU، الثغرة الأولى قائلًا: “إذا تمكن المهاجم من تنفيذ هجوم الرجل في الوسط عبر CVE-2025-26465، فقد يقبل العميل مفتاح المهاجم بدلًا من مفتاح الخادم الشرعي.”

وأضاف: “هذا من شأنه أن يقوض سلامة اتصال SSH، مما يتيح اعتراض العبث بالجلسة قبل أن يدرك المستخدم ذلك.”

بمعنى آخر، يمكن أن يسمح الاستغلال الناجح للثغرة للمهاجمين بالسيطرة على جلسات SSH والحصول على وصول غير مصرح به إلى البيانات الحساسة. ومن الجدير بالذكر أن خيار VerifyHostKeyDNS معطل بشكل افتراضي.

من ناحية أخرى، يمكن أن يؤدي الاستغلال المتكرر لثغرة CVE-2025-26466 إلى مشاكل في التوفر، مما يمنع المسؤولين من إدارة الخوادم ويحجب المستخدمين الشرعيين، مما يعطل العمليات الروتينية بشكل فعال.

تم إصدار إصدار OpenSSH 9.9p2 اليوم من قبل مطوري OpenSSH، والذي يحتوي على تصحيحات لكلا الثغرتين.

جاء هذا الكشف بعد أكثر من سبعة أشهر من كشف Qualys عن ثغرة أخرى في OpenSSH أُطلق عليها اسم “regreSSHion” (CVE-2024-6387)، والتي كانت قد تسمح بتنفيذ تعليمات برمجية عن بعد دون مصادقة بصلاحيات root في أنظمة Linux القائمة على glibc.