كشفت شركة Moonlock Lab عن تطوير جديد في فيروس “Atomic Stealer” المعروف أيضًا باسم AMOS، الذي يستهدف أنظمة macOS. التحديث الأخير أضاف للفيروس بابًا خلفيًا يسمح للمهاجمين بتنفيذ أوامر عن بُعد، والحصول على صلاحية مستخدم كاملة، والبقاء نشطًا حتى بعد إعادة تشغيل الجهاز، مما يمكّنهم من السيطرة الطويلة على النظام المصاب.

تحوّل في استراتيجيات الهجوم وطرق نشر الفيروس

كانت الحملات التي تنشر فيروس AMOS تعتمد سابقًا على مواقع البرامج المقرصنة، لكنها تحولت مؤخرًا إلى أساليب أكثر تعقيدًا، منها هجمات تصيد تستهدف مالكي العملات الرقمية وأصحاب الأعمال الحرة. وتشمل هذه الأساليب إرسال دعوات وهمية لمقابلات عمل تُستخدم كوسيلة لاختراق أجهزة الضحايا. هذه الاستهدافات الدقيقة تشير إلى تصاعد في مستوى الاحترافية والتنظيم في عمليات توزيع الفيروس.

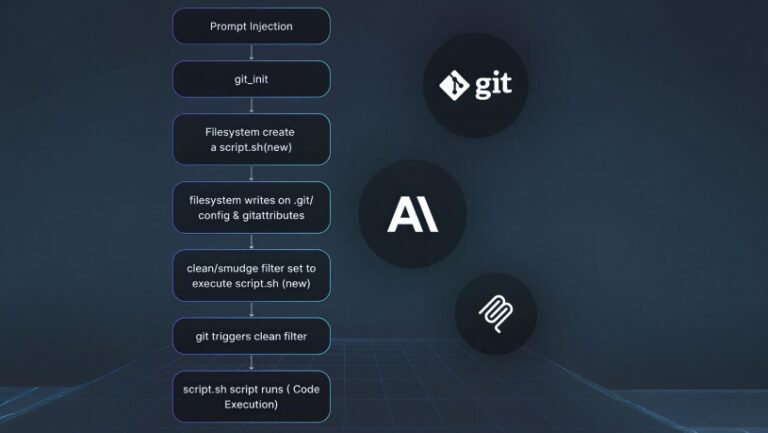

تحليل تقني لطبيعة الباب الخلفي الجديد

الوظيفة الخلفية الجديدة في فيروس AMOS تُمثل نقلة نوعية في قدراته؛ إذ أنها تُتيح تنفيذ أوامر من طرف خارجي دون علم المستخدم، وتمنحه وصولًا كاملًا إلى بيئة النظام من دون الحاجة إلى الوصول الإداري. كما أن بقاؤه فعالًا بعد إعادة التشغيل يمنحه قدرة طويلة على التجسس وسرقة البيانات دون انكشاف. وتعد هذه المرة الثانية فقط التي يتم فيها استخدام باب خلفي على نطاق عالمي ضد مستخدمي macOS، وذلك بعد استخدام مشابه من قبل مجموعات اختراق مرتبطة بكوريا الشمالية.

خلفية استخباراتية وتطور في التهديدات السيبرانية

تشير التقارير إلى أن مطوري فيروس Atomic مرتبطون بجهات روسية، ويتّبعون نماذج مشابهة لتلك التي استخدمتها كوريا الشمالية في هجماتها السيبرانية السابقة. هذه التشابهات في النهج والأسلوب تدق ناقوس الخطر حول تعاظم التهديدات العالمية لأنظمة macOS التي كانت تُعد أكثر أمانًا نسبيًا مقارنةً بنظيراتها. الدول الأكثر تضررًا من هذه الحملة تشمل الولايات المتحدة، المملكة المتحدة، فرنسا، إيطاليا، وكندا، ما يكشف عن الطابع العالمي للهجوم.