يُعد بروتوكول سطح المكتب البعيد (RDP) من التقنيات القوية التي طورتها مايكروسوفت، والتي تتيح للمستخدمين الوصول إلى أجهزة الكمبيوتر الأخرى والتحكم فيها عبر الشبكة. هذا الأمر يُعزز الإنتاجية، حيث يمكن لموظفي تكنولوجيا المعلومات إدارة الأنظمة عن بُعد، كما يمكن للموظفين العمل من أي مكان، مما يجعل RDP أداة حاسمة في بيئة العمل الحديثة.

لكن، هناك مشكلة! بما أن RDP متاح عبر الإنترنت، فإنه يصبح هدفًا رئيسيًا للقراصنة والمهاجمين الإلكترونيين. وإذا تمكن أحدهم من الوصول غير المصرح به، فقد يسيطر بالكامل على نظامك. لهذا السبب، من الضروري تأمين RDP بشكل صحيح.

لماذا تعتمد فرق تكنولوجيا المعلومات على RDP رغم المخاطر؟

أكثر من 50% من الشركات الصغيرة والمتوسطة (SMBs) ومزودي الخدمات المُدارة (MSPs) الذين يستخدمون حلول Kaseya يعتمدون على RDP في عملياتهم اليومية بسبب كفاءته ومرونته:

✅ تقليل التكاليف وأوقات التوقف – يمكن لفِرق تكنولوجيا المعلومات حل المشكلات الفنية عن بُعد دون الحاجة للسفر، مما يُخفض التكاليف ويقلل التأخير.

✅ دعم استمرارية الأعمال – يستطيع الموظفون والمسؤولون الوصول إلى أنظمة الشركة بشكل آمن من أي مكان.

✅ إدارة تكنولوجيا المعلومات على نطاق واسع – يمكن لمزودي الخدمات المُدارة إدارة شبكات متعددة من خلال واجهة واحدة.

ولكن، مع كل هذه الفوائد، فإن الانتشار الواسع لـ RDP يجعله نقطة هجوم رئيسية، مما يستوجب الحذر الدائم لضمان أمانه.

تهديد جديد: تصاعد عمليات فحص منفذ 1098

عادةً ما يتم تشغيل RDP عبر المنفذ 3389، ولكن تقارير أمنية حديثة، مثل تقرير مؤسسة Shadowserver في ديسمبر 2024، كشفت عن اتجاه جديد مقلق:

🔴 المهاجمون بدأوا بفحص المنفذ 1098 كبديل للوصول إلى أنظمة RDP غير المؤمنة.

تشير البيانات إلى أن مستشعرات الأمن السيبراني رصدت ما يصل إلى 740,000 عنوان IP مختلف يوميًا يبحث عن خدمات RDP، مع تركز عمليات المسح في بلد معين. يستغل المهاجمون هذه الثغرات لتحديد الأنظمة الضعيفة أو التي تم تكوينها بشكل خاطئ، ثم محاولة اختراقها عبر تخمين كلمات المرور أو استغلال الثغرات الأمنية الأخرى.

📌 الخطر الرئيسي: للشركات الصغيرة والمتوسطة (SMBs) ومزودي الخدمات المُدارة (MSPs)، يمكن أن يؤدي هذا الهجوم إلى اختراق البيانات، وهجمات الفدية، وتعطل الأنظمة بشكل مفاجئ.

أهمية تحديثات الأمان لسد الثغرات

تُدرك مايكروسوفت هذه المخاطر، لذا تقوم بإصدار تحديثات أمنية منتظمة لإصلاح الثغرات.

📌 مثال: في ديسمبر 2024، أصدرت مايكروسوفت تحديثًا أمنيًا لإصلاح 9 ثغرات رئيسية في خدمات سطح المكتب البعيد (RDS)، لضمان عدم استغلالها من قبل المهاجمين.

📌 وفي يناير 2025، تم إصلاح ثغرتين خطيرتين (CVE-2025-21309 وCVE-2025-21297)، واللتين كان من الممكن استغلالهما لتنفيذ تعليمات برمجية خبيثة عن بُعد دون الحاجة إلى إدخال كلمات مرور.

الدرس المستفاد؟ 🔹 التحديثات الأمنية ضرورية لحماية RDP من الهجمات المتطورة.

كيف يساعد Kaseya vPenTest في تأمين RDP؟

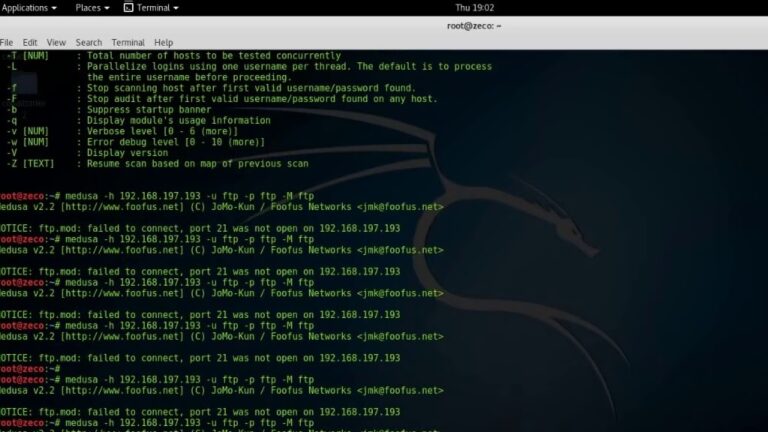

📌 غالبًا ما يكون تعريض RDP للإنترنت خطأ في التهيئة وليس خيارًا مقصودًا. وخلال 28,729 اختبار اختراق خارجي أجريناه، اكتشفنا 368 حالة من RDP معرّضة للإنترنت، بالإضافة إلى 490 حالة داخلية تعاني من ثغرة BlueKeep.

إذا كنت تبحث عن طريقة استباقية لحماية شبكاتك الداخلية والخارجية، فإن أدوات مثل vPenTest من Kaseya تُعد حلاً مثاليًا، حيث تقدم:

🔹 اختبارات اختراق آلية – تمكن محترفي تكنولوجيا المعلومات من تنفيذ محاكاة هجمات حقيقية على شبكاتهم لاختبار دفاعاتهم الأمنية.

🔹 إدارة متعددة المستأجرين – يمكن للمسؤولين إدارة اختبارات اختراق متعددة لمختلف الشركات بسهولة.

🔹 تقارير تفصيلية ولوحات معلومات – تحليل شامل للثغرات الأمنية والتوصيات لتعزيز الدفاعات الإلكترونية.

كيف يساعد Datto EDR في حماية RDP؟

إذا كنت بحاجة إلى طبقة إضافية من الحماية، فإن Datto Endpoint Detection and Response (EDR) يوفر ميزات متقدمة مثل:

✅ اكتشاف التهديدات في الوقت الفعلي – مراقبة حركة مرور RDP بحثًا عن سلوكيات غير طبيعية مثل محاولات الوصول غير المتوقعة.

✅ الاستجابة التلقائية – عند رصد نشاط مريب، يمكن للنظام عزل التهديد تلقائيًا ومنعه قبل حدوث أي ضرر.

✅ تقارير تفصيلية – سجل شامل للأحداث الأمنية لمساعدة المسؤولين في تحسين استراتيجيات الأمان.

📌 النتيجة؟ يمكنك الاستفادة من مزايا RDP دون تعريض أنظمتك للمخاطر.

نصائح عملية لتأمين RDP

🔹 تحديث النظام بانتظام – قم بتثبيت التحديثات الأمنية فور إصدارها.

🔹 تقليل نقاط التعرض – قصر الوصول إلى RDP على الموظفين الموثوق بهم فقط، ويفضل تغيير المنفذ الافتراضي (3389).

🔹 استخدام المصادقة متعددة العوامل (MFA) – أضف خطوات تحقق إضافية مثل المصادقة الثنائية لمنع عمليات الاختراق.

🔹 تطبيق كلمات مرور قوية – استخدم كلمات مرور معقدة وطويلة لمنع الهجمات القائمة على تخمين كلمات المرور.

RDP سيبقى، لكن الأمان يجب أن يتحسن!

بروتوكول RDP أداة قوية وحيوية لاستمرارية الأعمال والإدارة عن بُعد، لكنه يحمل مخاطر أمنية كبيرة. ومع تطور أساليب الهجوم، مثل استغلال المنفذ 1098، يصبح من الضروري البقاء على اطلاع دائم بأحدث التحديثات الأمنية وأفضل الممارسات.

✅ بتحديث أنظمتك بانتظام، وتقييد الوصول، واستخدام المصادقة متعددة العوامل، واعتماد حلول أمنية متقدمة مثل Datto EDR، يمكنك تأمين RDP والاستفادة من مزاياه دون تعريض بياناتك للخطر.