تم رصد حملة تصيد احتيالي واسعة النطاق تستخدم مستندات PDF مزيفة مستضافة على شبكة تسليم المحتوى (CDN) الخاصة بـ Webflow بهدف سرقة معلومات بطاقات الائتمان وارتكاب عمليات احتيال مالية.

وفقًا للباحث جان مايكل ألكانتارا من Netskope Threat Labs، فإن “المهاجم يستهدف الضحايا الذين يبحثون عن مستندات عبر محركات البحث، مما يؤدي إلى وصولهم إلى ملفات PDF خبيثة تحتوي على صورة CAPTCHA مدمجة برابط تصيد احتيالي، مما يدفعهم إلى تقديم معلومات حساسة“.

طريقة عمل الحملة

- البحث عن مستندات: بدأ هذا النشاط منذ النصف الثاني من عام 2024، حيث يتم استهداف المستخدمين الذين يبحثون عن عناوين كتب أو مستندات أو مخططات عبر محركات البحث مثل

- إعادة التوجيه إلى ملفات PDF خبيثة: يتم توجيههم إلى ملفات PDF مستضافة على Webflow CDN.

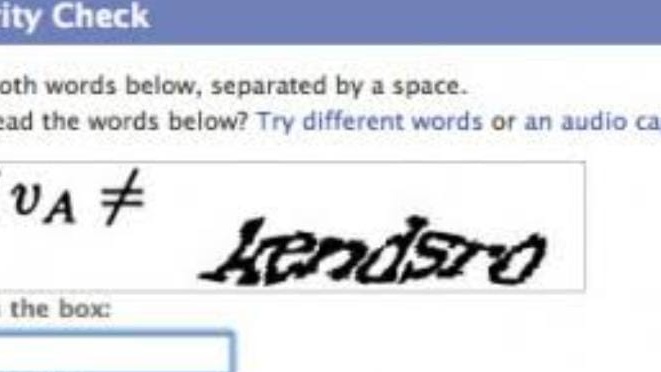

- خدعة CAPTCHA: تحتوي هذه الملفات على صورة CAPTCHA وهمية، وعند النقر عليها يتم نقل المستخدم إلى صفحة تصيد احتيالي تحتوي على CAPTCHA حقيقية من Cloudflare Turnstile.

- خداع المستخدمين: تهدف هذه الخطوة إلى جعل العملية تبدو شرعية وإيهام الضحايا بأنهم تفاعلوا مع فحص أمني، مما يساعد القراصنة على تجاوز أدوات المسح الثابتة.

- الخطوة الأخيرة – سرقة البيانات: بعد إكمال تحدي CAPTCHA الحقيقي، يتم إعادة توجيه المستخدم إلى صفحة تحتوي على زر “تنزيل” للمستند المزعوم، ولكن عند محاولة التنزيل، يظهر لهم إشعار يطلب إدخال بياناتهم الشخصية وتفاصيل بطاقتهم الائتمانية.

وسائل الحماية

- توخَّ الحذر عند تنزيل مستندات من مصادر غير موثوقة.

- لا تدخل بيانات حساسة على مواقع غير مألوفة، حتى لو بدت شرعية.

- استخدم برامج أمنية محدثة لحمايتك من عمليات التصيد الاحتيالي.

- تحقق دائمًا من عنوان URL لأي صفحة تطلب معلوماتك الشخصية.

- كن يقظًا، فالمحتالون يبتكرون أساليب جديدة لخداع المستخدمين وسرقة بياناتهم!