أعلنت شركة Emurasoft المطوّرة لبرنامج تحرير النصوص الشهير EmEditor عن تعرض موقعها لاختراق أمني خطير، حيث قام طرف ثالث غير مصرح له بتعديل رابط تحميل النسخة المخصصة لنظام ويندوز بين 19 و22 ديسمبر 2022، ليشير إلى ملف تثبيت خبيث (MSI) مستضاف في موقع آخر ضمن نطاق الشركة. هذا التلاعب جعل المستخدمين الذين قاموا بتنزيل البرنامج خلال تلك الفترة عرضة لهجوم واسع النطاق يهدف إلى سرقة بياناتهم الحساسة.

تفاصيل الهجوم وآلية التنفيذ

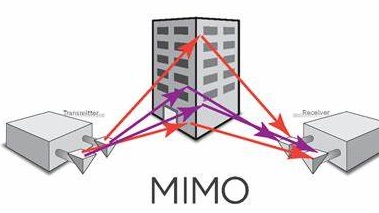

بحسب شركة الأمن الصينية QiAnXin، فإن الملف الخبيث يقوم بتشغيل سكربت PowerShell قادر على جمع معلومات شاملة عن النظام، بما في ذلك بيانات التعريف، الملفات، إعدادات الشبكات الافتراضية (VPN)، بيانات تسجيل الدخول إلى ويندوز، بالإضافة إلى بيانات المتصفحات. الأخطر أن البرمجية تستهدف تطبيقات وخدمات واسعة الانتشار مثل Zoho Mail، Evernote، Notion، Discord، Slack، Mattermost، Skype، LiveChat، Microsoft Teams، Zoom، WinSCP، PuTTY، Steam، وTelegram، ما يضاعف حجم المخاطر المحتملة.

امتدادات خبيثة ووظائف إضافية

الهجوم لم يقتصر على سرقة البيانات التقليدية، بل شمل أيضاً تثبيت إضافة خبيثة على متصفح Microsoft Edge تحمل معرف “ngahobakhbdpmokneiohlfofdmglpakd” تحت اسم مضلل “Google Drive Caching”. هذه الإضافة قادرة على تنفيذ وظائف متقدمة مثل:

- التعرف على بصمة المتصفح (Browser Fingerprinting).

- استبدال عناوين محافظ العملات الرقمية المنسوخة في الحافظة لتوجيه الأموال إلى عناوين المهاجمين.

- تسجيل ضغطات المفاتيح من مواقع محددة مثل x[.]com.

- سرقة بيانات حسابات الإعلانات على فيسبوك.

تداعيات أمنية وتحقيقات جارية

تؤكد شركة Emurasoft أنها بدأت تحقيقاً شاملاً لتحديد نطاق التأثير وعدد المستخدمين المتضررين، مشيرة إلى أن الهجوم يمثل تهديداً واسعاً نظراً لانتشار البرنامج بين مستخدمي ويندوز حول العالم. خبراء الأمن السيبراني يرون أن هذه الحادثة تعكس خطورة استهداف سلاسل التوريد الرقمية، حيث يتم استغلال ثقة المستخدمين في مواقع رسمية لتوزيع برمجيات خبيثة.