كشفت شركة الأمن Profero عن حادثة اختراق مؤقتة استهدفت مكتبة AppsFlyer Web SDK، حيث تم حقن شيفرة خبيثة ضمنها في هجوم على سلسلة التوريد، بهدف سرقة العملات الرقمية عبر ما يُعرف بـ Crypto Clipper.

تفاصيل الهجوم وآلية عمل البرمجية

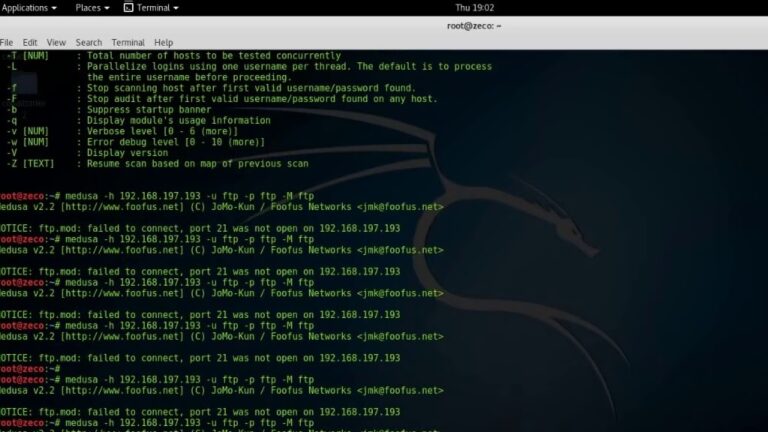

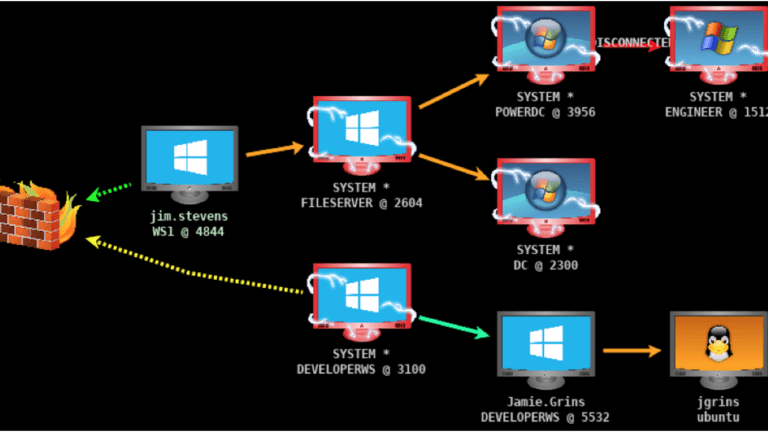

وفقاً للتقرير، تم رصد المكتبة وهي تقدم شيفرة JavaScript مشفرة ومموهة بدلاً من النسخة الشرعية من SDK عبر النطاق الرسمي websdk.appsflyer[.]com. هذه الشيفرة الخبيثة صُممت بعناية للحفاظ على وظائف المكتبة الأصلية، مع إضافة تعليمات مخفية لاعتراض عناوين محافظ العملات الرقمية التي يدخلها المستخدمون على المواقع واستبدالها بعناوين يسيطر عليها المهاجمون، مما يؤدي إلى تحويل الأموال مباشرة إلى حساباتهم.

خصائص البرمجية الخبيثة

- التخفي والتمويه: الكود الخبيث كان مموهاً ليصعب اكتشافه.

- التوافق مع الوظائف الأصلية: استمر SDK في أداء وظائفه الشرعية، مما جعل الهجوم أكثر خفاءً.

- التركيز على العملات الرقمية: الهدف الأساسي كان اعتراض عمليات التحويل المالي عبر المحافظ الرقمية.

استجابة AppsFlyer

أكدت الشركة أن الحادثة تم احتواؤها سريعاً، وأن المكتبة عادت لتقديم وظائفها الطبيعية بعد إزالة الشيفرة الخبيثة. هذا النوع من الهجمات يسلط الضوء على خطورة هجمات سلسلة التوريد، حيث يتم استغلال مكونات برمجية موثوقة لتوزيع برمجيات خبيثة على نطاق واسع.

دلالات أمنية

الهجوم يبرز الحاجة الملحة إلى:

- مراقبة سلامة المكتبات البرمجية المستخدمة في المواقع والتطبيقات.

- اعتماد آليات تحقق إضافية لضمان أن الشيفرة المستوردة من مصادر خارجية لم يتم التلاعب بها.

- تعزيز الوعي لدى المستخدمين والمطورين بخطورة الاعتماد على مكتبات خارجية دون مراجعة أمنية دورية.

كلمات مفتاحية: