أعلنت وزارة العدل الأمريكية (DoJ) عن توجيه اتهامات لـ 12 مواطنًا صينيًا لدورهم في مخطط واسع النطاق لاختراق البيانات وقمع حرية التعبير والمعارضة حول العالم.

وتكشف هذه الاتهامات عن الدور المتزايد للشركات الخاصة الصينية في دعم أنشطة التجسس والاختراق الإلكتروني لصالح الدولة. مع تصاعد التوترات السيبرانية، تستمر الولايات المتحدة في فرض العقوبات واتخاذ إجراءات قانونية ضد الجهات الفاعلة المدعومة من بكين.

المتورطون في عمليات القرصنة

تشمل قائمة المتهمين ضابطين من وزارة الأمن العام الصينية (MPS)، وثمانية موظفين في شركة Anxun Information Technology Co. Ltd. ) المعروفة أيضًا باسم i-Soon، بالإضافة إلى أفراد من مجموعة التهديد السيبراني المتقدم APT27، المعروفة أيضًا بأسماء مثل Budworm وBronze Union وEmissary Panda وLucky Mouse وIron Tiger.

أسماء المتهمين:

✔ووهايبو الرئيس التنفيذي

✔تشن تشنغ مدير العمليات

✔وانغ تشه مدير المبيعات

✔ليانغ قودونغ موظف تقني

✔ما لي موظف تقني

✔وانغ يان موظف تقني

✔شو ليانغ موظف تقني

✔تشو وي وي موظف تقني

✔وانغ ليو ضابط في وزارة الأمن العام الصينية (MPS)

✔شنغجينغ ضابط في وزارة الأمن العام الصينية (MPS)

✔يينكيتشنغ عضو في APT27 يحمل الاسم المستعار “YKC”

✔تشو شواي عضو في APT27 يحمل الاسم المستعار “Coldface”

تفاصيل المخطط السيبراني

أوضحت وزارة العدل الأمريكية أن هؤلاء القراصنة، سواء كانوا يعملون كموظفين في شركة i-Soon أو كمتعاقدين مستقلين، قاموا بتنفيذ عمليات اختراق إلكترونية تحت توجيه من وزارة الأمن العام (MPS) ووزارة أمن الدولة (MSS) الصينية، أو بمبادرة منهم بشكل مستقل.

وفقًا للمستندات القضائية، قامت الحكومة الصينية بتوظيف شبكات من الشركات الخاصة والمتعاقدين لاختراق الأنظمة، وسرقة البيانات، وإخفاء تورط الدولة في هذه العمليات.

أهداف الهجمات الإلكترونية

منذ عام 2016 وحتى 2023، استهدف المتهمون:

- حسابات البريد الإلكتروني والهواتف المحمولة والخوادم والمواقع الإلكترونية.

- وكالات حكومية أمريكية ومؤسسات حكومية في آسيا.

- منظمات دينية كبرى في الولايات المتحدة.

- صحفيين ومنتقدين للحكومة الصينية.

- برلمانات وهيئات حكومية أجنبية.

مكافآت مالية مقابل المعلومات

- مكافأة تصل إلى 10 ملايين دولار لمن يدلي بمعلومات تؤدي إلى التعرف على أي شخص متورط في الهجمات السيبرانية ضد البنية التحتية الأمريكية بدعم من حكومات أجنبية.

- مكافأة تصل إلى 2 مليون دولار لكل من يدلي بمعلومات تؤدي إلى اعتقال أو إدانة تشو شواي (Coldface) ويينكيتشنغ (YKC)، اللذين يُعتقد أنهما قادا عمليات اختراق ضد شركات ومؤسسات أمريكية منذ عام 2011 باستخدام برمجية PlugXالخبيثة.

أنشطة شركة i-Soon في سوق القرصنة المدفوعة

- حققت i-Soonعشرات الملايين من الدولارات من خلال تقديم خدمات الاختراق المدفوعة.

- كانت الشركة تتقاضى ما بين 10,000 و75,000 دولار مقابل اختراق صندوق بريد إلكتروني واحد.

- باعت بيانات مسروقة لأكثر من 43 مكتبًا حكوميًا صينيًا في 31 مقاطعة ومدينة.

- دربت ضباط الأمن الصينيين على تنفيذ الاختراقات بشكل مستقل.

أدوات الاختراق التي طورتها i-Soon

✔منصة الاختراق الآلي: قادرة على إرسال رسائل تصيد احتيالي، وإنتاج ملفات خبيثة تمنح المهاجمين وصولًا عن بُعد إلى أجهزة الضحايا.

✔برنامج لتكسير كلمات المرور يُعرف باسم “Divine Mathematician”.

✔ أدوات لاختراق Microsoft Outlook وGmail وTwitterوغيرها من الخدمات عبر الإنترنت.

✔برنامج لاختراق Twitterيتيح التحكم الكامل بحسابات الضحايا، بما في ذلك تجاوز المصادقة الثنائية (2FA)، ونشر التغريدات أو حذفها.

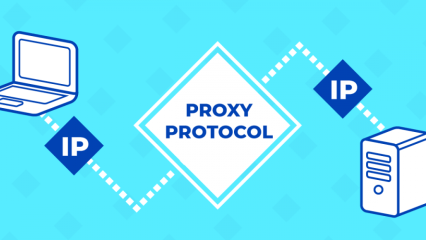

مصادرة نطاقات إلكترونية مرتبطة بالهجمات

أعلنت وزارة العدل الأمريكية عن مصادرة أربعة نطاقات إلكترونية تُستخدم في عمليات الاختراق، وهي:

- ecoatmosphere.org

- newyorker.cloud

- heidrickjobs.com

- maddmail.site

رد الفعل الأمريكي

وصف مكتب التحقيقات الفيدرالي (FBI) هذه القضية بأنها جزء من حملة تجسس سيبرانيةممنهجة تقودها الحكومة الصينية لاستهداف معارضيها حول العالم.

قالت ليزلي آر. باكشيز، المديرة المؤقتة لقسم الأمن السيبراني في FBI:

“هذه القضية تكشف محاولات الصين المستمرة للتجسس وإسكات الأصوات المعارضة. الحكومة الصينية حاولت إخفاء أنشطتها من خلال شركة خاصة، لكنها في الواقع متورطة في سنوات من الاختراقات الإلكترونية ضد المنظمات الدينية والإعلامية، والوكالات الحكومية في عدة دول، والمعارضين الذين تجرأوا على انتقاد النظام.”