فجوة الإدراك السيبراني: لماذا يختلف التنفيذيون والممارسون في رؤية المخاطر؟

3,000 فيديو على يوتيوب تتحول إلى أفخاخ برمجية في عملية ضخمة لشبكة أشباح

قراصنة كوريون شماليون يستدرجون مهندسي دفاع بعروض توظيف وهمية لسرقة أسرار الطائرات المسيرة

لماذا تتخلى المؤسسات عن “الأسرار الثابتة” لصالح الهويات المُدارة؟

أكثر من 250 متجر “Magento” يتعرض لهجوم خلال ليلة واحدة بعد استغلال ثغرة جديدة في “Adobe Commerce”

أكثر من 850 نطاقًا احتياليًا تستهدف دافعي الضرائب والسائقين في حملة Smishing منظمة

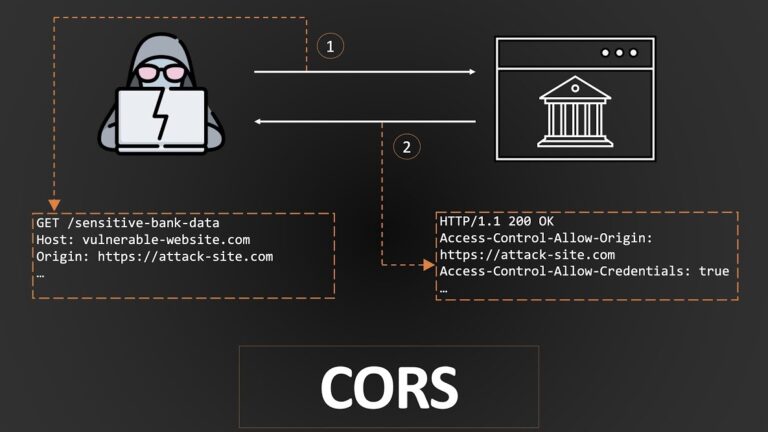

ثغرة في رؤوس CORS تفتح بابًا لهجمات DNS Rebinding وتسريب البيانات